Play Store : des portes dérobées découvertes dans plus de 500 applications

jeu, 24/08/2017 - 16:46

Google veille très rigoureusement à ce que les applications sur son Play Store soient saines, exemptes de code malicieux. Mais contourner cette vigilance peut finalement être facile pour des cybercriminels.

L'idée est toute simple. Il suffit que le code malicieux ne soient pas présent dans l'application lors de sa validation sur le Play Store mais y soit injecté après...

En l'occurrence, plus de 500 applications sur le Play Store utilisent le SDK publicitaire de la société de marketing chinoise lgexin, qui y injecte des portes dérobées. Le pot aux roses a été découvert par les chercheurs en sécurité de Lookout. Les 500 applications concernées ont été téléchargées plus de 100 millions de fois sur le Play Store.

Les chercheurs se sont aperçus que le SDK publicitaire de ces applications émet des requêtes vers des serveurs malveillants pour y télécharger, outre des annonces publicitaires, du code malveillant, résidant dans des fichiers JAR cryptés. Un billet de blog de Lookout donne d'intéressants détails techniques concernant le mécanisme de téléchargement de ces classes Java et l'exécution de leur code. Un code qui dérobe des données personnelles, dans la limite des permissions accordées aux applications toutefois.

Lookout a prévenu Google qui a fait le ménage sur son Play Store, désactivant les applications jusqu'à ce que les développeurs poussent des mises à jour saines.

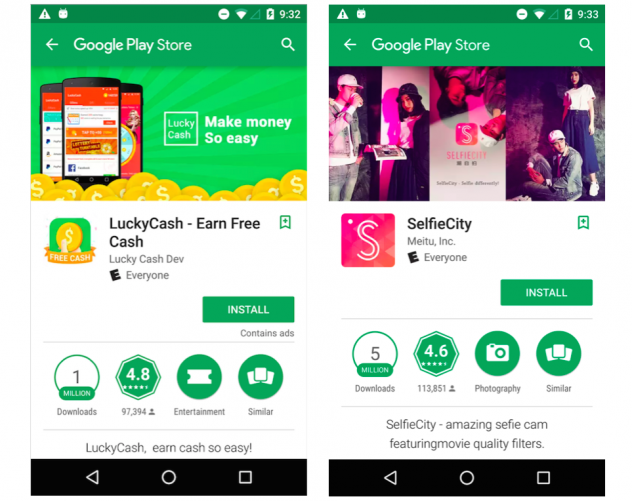

Exemples d'applications infectées par le SDK lgexin.