Red Hat publie les résultats de son rapport « The State of Kubernetes Security in 2023 »

mer, 26/04/2023 - 10:55

Bien que Kubernetes soit une technologie relativement récente, son taux d’adoption a explosé au cours de ces dernières années, à mesure que la plateforme d’orchestration de conteneurs est devenue la pierre angulaire de nombreux projets de transformation numérique. Alors même que les entreprises commencent à se familiariser avec l’utilisation de cette technologie en production, certaines inquiétudes persistent quant à la manière de sécuriser au mieux les charges de travail conteneurisées. Le rapport de Red Hat The State of Kubernetes Security in 2023 s’intéresse aux risques de sécurité spécifiques auxquels les entreprises sont confrontées dans le cadre du développement de solutions cloud-native – notamment ceux portant sur la chaîne d’approvisionnement logicielle –, ainsi qu’à la manière dont les organisations s’efforcent de minimiser ces risques afin de protéger leurs applications et leurs environnements informatiques.

Ce rapport se fonde sur une étude menée auprès de 600 experts DevOps, ingénieurs et spécialistes de la sécurité informatique du monde entier et met en lumière certains des problèmes de sécurité les plus courants auxquels les organisations sont confrontées durant leur processus d’adoption de solutions cloud-native, ainsi que l’impact de ces dernières sur l’activité de l’entreprise. Il recense également des bonnes pratiques et des conseils concernant le développement d’applications et à destination des équipes de sécurité, afin de permettre à celles-ci de réduire leur exposition au risque.

Voici quelques-unes des conclusions les plus notables de cette édition du rapport :

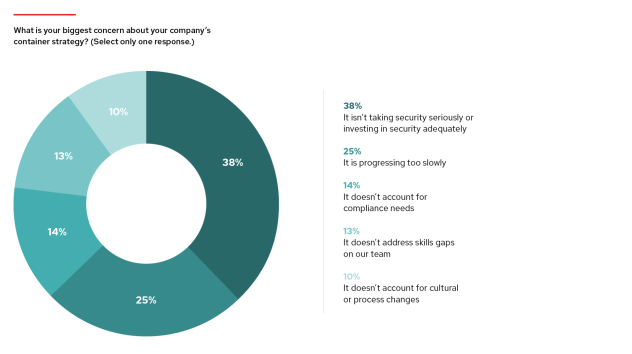

- 38 % des répondants déclarent que les montants investis pour sécuriser les opérations conteneurisées ne sont pas adaptés, ce qui représente une hausse de 7 % par rapport à 2022.

- 67 % des personnes interrogées ont dû ralentir leur adoption de solutions cloud-native en raison de préoccupations liées à la sécurité.

- Plus de la moitié des répondants ont fait face à des problèmes liés à leur chaîne d’approvisionnement logicielle en matière de développement cloud-native et conteneurisé au cours des 12 derniers mois.

Les montants investis ne sont pas à la hauteur du taux d’adoption

Au cours des dernières années, la sécurité est demeurée l’un des principaux sujets de préoccupation dans le domaine de l’adoption de la technologie de conteneurs. L’étude menée cette année ne vient pas démentir cette tendance. En effet, 38 % des répondants déclarent que la question de la sécurité n’est pas suffisamment prise au sérieux ou que les montants investis dans ce domaine sont inadaptés aux besoins – ce qui représente une hausse de 7 % par rapport à l’année dernière. Il est également intéressant de noter que les investissements dans le domaine de la sécurité n’ont pas nécessairement augmenté à mesure que le taux d’adoption continuait de croître.

Afin de sécuriser les solutions cloud-native, il est nécessaire d’implémenter des solutions de sécurité qui sont elles-mêmes cloud-native, qui peuvent (et doivent) inclure une approche DevSecOps. Les équipes informatiques doivent se concentrer sur la sélection et la mise en place d’outils de sécurité qui offrent des retours et des garde-fous concernant le pipeline d’applications CI/CD et le pipeline d’infrastructure. Or cette transition a besoin d’être planifiée par les entreprises dans le cadre de leurs projets de transformation. En effet, celles-ci ne peuvent pas se contenter de se reposer sur les solutions existantes, qui nécessitent souvent de subir des altérations substantielles afin de s’adapter aux exigences de l’informatique cloud-native.

L’un des meilleurs moyens de combler cet écart entre investissement et taux d’adoption consiste à investir dans des outils cloud-native qui intègrent la sécurité dès le départ, plutôt que de l’ajouter a posteriori. Lorsque la sécurité est intégrée à la solution – depuis la création du système d’exploitation jusqu’à la couche applicative –, les entreprises n’ont pas besoin d’investir des fonds supplémentaires pour acquérir des solutions qui correspondent aux caractéristiques de leurs plus récentes technologies.

Les préoccupations en matière de sécurité freinent l’obtention de résultats commerciaux

L’une des principales motivations derrière l’adoption de technologies cloud-native réside dans l’agilité qu’elles apportent. Mise sur le marché plus rapide, adaptabilité et fiabilité : ces éléments sont tous des avantages des technologies cloud-native, ainsi que des moteurs essentiels qui permettent aux entreprises de transformer leur infrastructure informatique. Toutefois, ces bénéfices ne portent pas toujours leurs fruits. En effet, les conclusions de l’étude montrent que 67 % des répondants ont dû retarder ou ralentir le déploiement de leurs applications en raison de préoccupations liées à la sécurité. Cela n’a rien de surprenant dans la mesure où les nouvelles technologies sont souvent à l’origine de failles de sécurité imprévues. La sécurité doit cependant être considérée comme un composant fondamental afin de garantir le succès de l’adoption de nouvelles technologies et non comme un frein ou un obstacle au développement cloud-native.

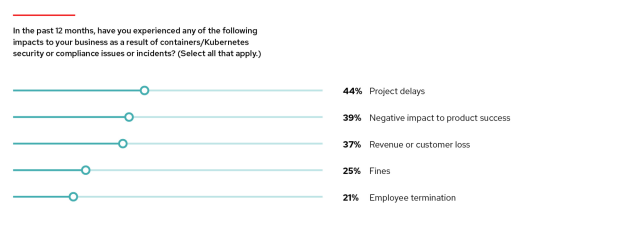

En matière d’incidents de sécurité cloud-native, de légers retards sont souvent le cadet des soucis d’une entreprise. L’étude dévoile en effet que ces incidents peuvent avoir un impact bien plus profond sur l’activité des entreprises. Parmi les personnes interrogées, 21 % indiquent qu’un incident de sécurité s’est soldé par le licenciement d’un collaborateur et 25 % déclarent que leur entreprise a dû verser des pénalités. Au-delà de l’impact évident, cela implique une perte de talent, de connaissance et d’expérience pour l’ensemble du département informatique. De surcroît, les entreprises qui sont condamnées à verser des amendes réglementaires en raison de violations liées à la conformité ou de fuites de données font face à des charges financières non négligeables, sans parler de la publicité négative dont ces événements s’accompagnent.

Par ailleurs, 37 % des répondants mentionnent la perte de revenus ou de clientèle comme l’une des conséquences d’incidents de sécurité liés à un conteneur ou à Kubernetes. Ces incidents peuvent induire des retards dans des projets essentiels ou des lancements de produits, tandis que les entreprises sont forcées de concentrer en priorité leurs efforts sur la sécurité afin de pallier des vulnérabilités qui n’ont pas été détectées lors de la phase de développement. Ces retards peuvent avoir un effet boule de neige sur l’activité de l’entreprise, se traduisant alors par une baisse du chiffre d’affaires encore plus importante, des clients insatisfaits ou encore la perte de parts de marchés au profit de la concurrence. Ces types d’incidents peuvent également éroder la confiance des clients dans la capacité de l’entreprise à protéger des données confidentielles, ce qui peut alors conduire purement et simplement à une perte de clientèle.

En optant pour une stratégie cloud-native qui fait de la sécurité une priorité plus tôt dans le processus d’adoption, les entreprises investissent pour protéger leurs actifs, tels que les données sensibles, la propriété intellectuelle ou les données clients. Elles sont également mieux à même de répondre aux exigences réglementaires, de garantir la continuité de l’activité, de conserver la confiance de leurs clients et de réduire les coûts liés à la résolution de problèmes de sécurité plus tard dans le parcours d’adoption.

Des préoccupations liées à la sécurité de la chaîne d’approvisionnement logicielle

La chaîne d’approvisionnement logicielle n’a jamais fait l’objet d’autant d’attention – et il y a de bonnes raisons à cela. Selon Sonatype, le nombre d’attaques ciblant la chaîne d’approvisionnement logicielle a connu une hausse moyenne annuelle exceptionnelle de 742 % au cours de ces trois dernières années. Afin de définir plus spécifiquement les préoccupations liées à la chaîne d’approvisionnement logicielle qui troublent le sommeil des dirigeants de services informatiques, Red Hat a posé un ensemble de questions relatives à la sécurité de leur chaîne d’approvisionnement logicielle sur Kubernetes aux participants de l’étude, en leur demandant notamment quels incidents étaient les plus préoccupants et s’ils y avaient été confrontés au cours de l’année écoulée.

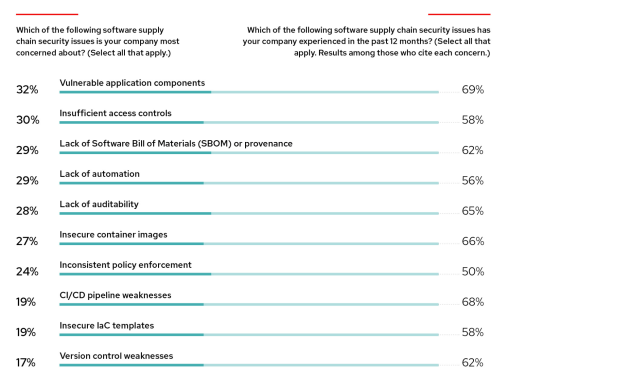

Les conclusions de l’enquête correspondent à ce qu’il est logique d’attendre de chaînes d’approvisionnement logicielles typiques au sein d’un environnement conteneurisé. Les trois principaux motifs d’inquiétude mentionnés sont les composants d’applications vulnérables (32 %), les contrôles d’accès insuffisants (30 %) et une absence de nomenclature (SBOM) ou de documentation attestant de l’origine des logiciels (29 %).

Il est toutefois inquiétant de noter que l’ensemble des problèmes mentionnés dans les réponses concernant plus de la moitié des personnes interrogées ou presque, les composants d’applications vulnérables et les faiblesses dans le pipeline CI/CD étant les deux problèmes les plus fréquemment cités.

La bonne nouvelle réside dans le fait que de nombreuses entreprises s’efforcent de sécuriser leurs chaînes d’approvisionnement logicielle. Même si la sécurité dans ce domaine est un sujet complexe et protéiforme, une approche DevSecOps complète constitue une stratégie efficace. Près de la moitié des personnes interrogées indiquent que leur entreprise dispose d’une initiative DevSecOps à un stade avancé et 39 % des répondants restants déclarent avoir conscience de la valeur ajoutée d’un projet DevSecOps et être à un stage précoce de son adoption.

En outre, en se concentrant sur la sécurité des composants logiciels et des dépendances dès le début du cycle de développement logiciel et en utilisant des pratiques DevSecOps afin d’automatiser l'intégration de la sécurité à chaque phase, les organisations sont en mesure de passer de processus manuels incohérents à des opérations cohérentes, reproductibles et automatisées.