Actualités

Programmez! 265

Le magazine du développeur

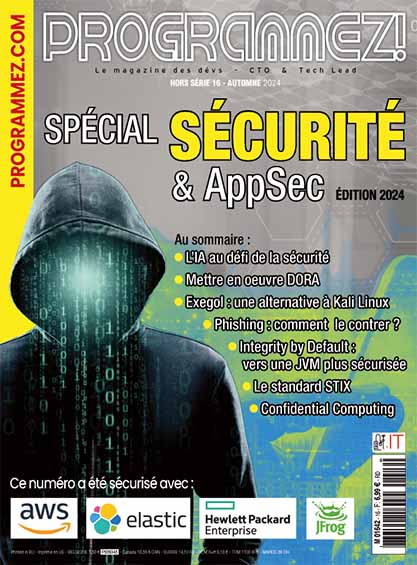

Programmez! Hors série #16

Le magazine du développeur

06 Juin 2013

Les Riams comptent désormais parmi les événements les plus prisés de la scène professionnelle de la sécurité des systèmes d'information. Du 28 au 31 mai dernier, plus de 120 RSSI et DSSI des grandes...

06 Juin 2013

Euclyde, le seul Datacenter Tiers IV de Sophia-Antipolis, conforte son solide positionnement dans le département des Alpes-Maritimes en ouvrant un second Datacenter d’envergure. Cette annonce de...

06 Juin 2013

Hébergeur américain, SoftLayer a une solide expérience de l’infrastructure, des problèmes de disponibilités et de déploiement. Autre la compétence technique, IBM met aussi la main sur les 13...

05 Juin 2013

Salesforce annonce la plus grosse acquisition de son histoire, avec le rachat de ExactTaget, pour un montant d e2,5 milliards de dollars. L’offre publique d’achat est lancée.Ce montant est à...

05 Juin 2013

C’est à l’occasion de sa convention de San Jose que Dell créé la surprise en annonçant une alliance avec Dell dans le domaine des logiciels Le constructeur texan va intégrer, dès le deuxième...

05 Juin 2013

Mozilla et Foxconn, qui viennent de sceller un partenariat, ont donné une conférence de presse commune, pour annoncer qu'ils travaillent ensemble sur 5 appareils tournant sur Firefox OS, dont une...

05 Juin 2013

Windows 8 a le blues, car le public le boude, mais plus encore les entreprises. Pour corriger le tir à ce niveau, Windows 8.1, alias Windows Blue, viendra avec des améliorations spécifiquement...

05 Juin 2013

LETEC, éditeur de solutions de gestion de laboratoires LIMS, annonce la portabilité de son progiciel Tetraed sur les environnements mobiles du marché.

Le LIMS Tetraed assure la gestion complète des...

05 Juin 2013

NetIQ publie les résultats d’une enquête IDG Connect à propos de la sécurité sur le Cloud. En résumé, les DSI sont de plus en plus confiants quant à la sécurité des fournisseurs de services Cloud,...

05 Juin 2013

L'équipe d'experts de Kaspersky Lab a publié une nouvelle étude concernant NetTraveler, une famille de programmes malveillants utilisés par des auteurs d'attaques de type « APT », ou « Menace...

Pages

- …

- 1108

- …